WILLKOMMEN ZUR ISX IV/22!

Phishing, Ransomware & Co. haben Hochkonjunktur. Auch die Cyberangriffe verschiedener Staaten auf kritische Infrastrukturen nehmen zu.

Die Angriffskulisse ist gewaltig, die Ressourcen knapp: KI neuester XDR-Ansätze im Verbund mit Managed Security Services werden daher bei der Cybersicherheit eine immer größere Rolle spielen.

Triff Dich mit führenden

IT-Security-Experten und

-Verantwortlichen zum praxisnahen Austausch und sichere Dir Dein exklusives Update.

Be part of IT: Digital und fast wie echt!

- Neutrale Plattform für den

Wissensaustausch - Experten- und Praktiker-Keynotes

- Panel Discussion

- Live Demos und Best Practices

- Nahtloser Wechsel von Vortrag und Track

- Ausstellungsbereich

- Speednetworking, wenn Du das möchtest

- Erweiterung Deines IT-Security

Netzwerks

UNSERE TOP-THEMEN

Cloud Security • Network Security / Schutz vor Ransomware • Homeoffice Security / Remote Work • Schwachstellenmanagement • E-Mail Security / Phishing • Security Automation • IAM • SIEM • Endpoint / Mobile Security • Security »Made in Germany« • Zero-Trust / SASE • Verschlüsselung

• Business Continuity • SOC / Managed (Security) Services • Security Awareness • DSGVO / Datenschutz • Compliance

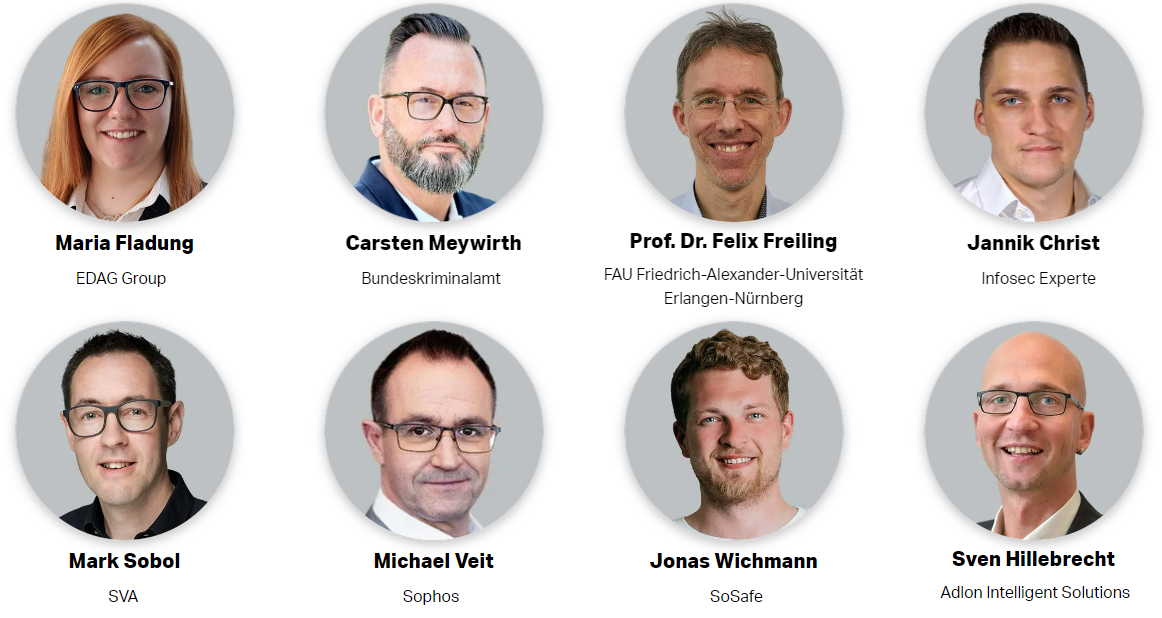

SPEAKER vom 23.11.2022

AGENDA vom 23.11.2022

-

TRACK 01 ISX

09:00-09:10

BEGRÜSSUNG mit Lydia Hundsdörfer & Katharina Rimkus, Vogel IT-Akademie

09:10-09:35

KEYNOTE mit Maria Fladung, IT Security Officer, EDAG Group

Cyber Attacke! 8 Takeaways für die Praxis

09:40-10:00

EXPERT SESSION mit Michael Veit, Sophos

Rundum sicher vor Cyberangriffen: 24/7 Managed Detection and Response mit Threat Hunting durch ein Expertenteam

10:05-10:25

EXPERT SESSION mit Sven Hillebrecht, Adlon Intelligent Solutions

Informationssicherheit – einfach und pragmatisch zum Ziel

10:25-10:45

BREAK & THE FABULOUS SECURITY-KARUSSELL

10:45-11:15

KEYNOTE mit Carsten Meywirth, Leiter der Abteilung Cybercrime, Bundeskriminalamt

Cyber Threats – Wirtschaft und Gesellschaft im Fokus von Cyberkriminellen

11:20-11:40

EXPERT SESSION mit Hannes Heckel, FAST LTA

Immutable Storage zum Schutz vor Cyber-Attacken – Neue Wunderwaffe oder alter Hut?

11:45-12:05

EXPERT SESSION mit Achim Gorski, Rubrik

Ransomware-Schaden minimieren: Erkennen, eindämmen und wiederherstellen

12:05-12:50

LUNCH BREAK & THE FABULOUS SECURITY-KARUSSELL

12:50-13:15

KEYNOTE mit Prof. Dr. Felix Freiling, Leiter Lehrstuhl für IT-Sicherheitsinfrastrukturen, FAU Friedrich-Alexander-Universität Erlangen-Nürnberg

Wie Cyberkriminelle ihre Spuren verwischen – und wie man sie trotzdem entdeckt!

13:20-13:40

EXPERT SESSION mit Jonas Spiekermann, WatchGuard

Einfache und sichere Zero-Trust Implementierung

13:20-13:40

EXPERT SESSION mit Hannes Novak, AllCloud

Best Practices für ein smartes Cloud Security Management

14:05-14:25

BREAK & MEET THE IT-SECURITY EXPERTS

14:25-15:05

WORKSHOP mit Jannik Christ & Maria Fladung, EDAG Group

Hackerangriff und jetzt? Wie Du die richtige Reaktion auf einen Angriff planst!

15:10-15:35

KEYNOTE mit Mark Sobol, Head of Business Line IT-Security, SVA

SIEM – das Ende eines Hypes oder immer noch zeitgemäß?

15:35-15:45

VERABSCHIEDUNG & VERLOSUNG

-

TRACK 02 ISX

09:00-09:10

BEGRÜSSUNG mit Lydia Hundsdörfer & Katharina Rimkus, Vogel IT-Akademie

09:10-09:35

KEYNOTE mit Maria Fladung, IT Security Officer, EDAG Group

Cyber Attacke! 8 Takeaways für die Praxis

09:40-10:00

EXPERT SESSION mit Jonas Wichmann, SoSafe

Digitale Selbstverteidigung stärken – So geht Awareness Training

10:05-10:25

EXPERT SESSION mit Felix Betzin, KnowBe4

Live-Demo: Damit gelingt Euch User Engagement bei Security Awareness

10:25-10:45

BREAK & THE FABULOUS SECURITY-KARUSSELL

10:45-11:15

KEYNOTE mit Carsten Meywirth, Leiter der Abteilung Cybercrime, Bundeskriminalamt

Cyber Threats – Wirtschaft und Gesellschaft im Fokus von Cyberkriminellen

11:20-11:40

EXPERT SESSION mit Isabel Fatu, Check Point Software

Security Compliance & Smart Event

11:45-12:05

EXPERT SESSION mit Christoph Pontau, Beyond Trust

Die Remote Access Challenge – hat VPN ausgedient?

12:05-12:50

LUNCH BREAK & THE FABULOUS SECURITY-KARUSSELL

12:50-13:15

KEYNOTE mit Prof. Dr. Felix Freiling, Leiter Lehrstuhl für IT-Sicherheitsinfrastrukturen, FAU Friedrich-Alexander-Universität Erlangen-Nürnberg

Wie Cyberkriminelle ihre Spuren verwischen – und wie man sie trotzdem entdeckt!

13:20-13:40

EXPERT SESSION mit Markus Bauer, Acronis Germany

Reduzierung der IT-Komplexität und Ersparnis von Zeit und Aufwand! So geht Managed-Security heute!

13:45-14:05

EXPERT SESSION mit Marcel Gill, Darktrace

Fast and Furious-Angriffe: Minimalinvasive Abwehr mithilfe von KI

14:05-14:25

BREAK & MEET THE IT-SECURITY EXPERTS

14:25-15:05

LIVE DEMO mit Peter van Zeist, LastPass

Große Live-Demo: Wie schlechte Passwortgewohnheiten Euer Unternehmen gefährden und was Ihr dagegen tun könnt!

15:10-15:35

KEYNOTE mit Mark Sobol, Head of Business Line IT-Security, SVA

SIEM – das Ende eines Hypes oder immer noch zeitgemäß?

15:35-15:45

VERABSCHIEDUNG & VERLOSUNG

09:00 - 09:10

BEGRÜSSUNG Lydia Hundsdörfer & Katharina Rimkus, Vogel IT-Akademie

- Unsere Moderatorinnen heißen Dich herzlich zur IT-Security Virtual Conference willkommen

- Du lernst die wichtigsten Funktionen und Interaktionsmöglichkeiten der Plattform kennen und wie Du sie optimal für Dich nutzt

- Sie werden Dir verraten, welche Live-Überraschungen Dich auf der Virtual Conference erwarten

09:10 - 09:35

KEYNOTE Maria Fladung, IT Security Officer, EDAG Group

Cyber Attacke! 8 Takeaways für die Praxis

- Vertrauen ist gut, Kontrolle ist besser: Wo man genauer hinschauen sollte!

- Wichtige Details, die in Notfallplänen oft nicht bedacht sind

- Welche Vorbereitungen getroffen werden können, um im Notfall schnell reagieren zu können

Q&A geführt durch Jannik Christ, Infosec Experte

Rundum sicher vor Cyberangriffen: 24/7 Managed Detection and Response mit Threat Hunting durch ein Expertenteam

- Aktuelle Zielgruppe von Cyberangriffen

- Abwehrszenarios und Erfahrungswerte des Sophos MDR Teams

- Angriffe bereits im Entstehen entdecken und verhindern: Das sind die Vorteile

Digitale Selbstverteidigung stärken –

So geht Awareness-Training!

- Analysen zur aktuellen Bedrohungslage in Europa und zu den Trends im Bereich Cybercrime und Informationssicherheit

- Einblicke in die erfolgreichsten Social-Engineering- und Phishing-Taktiken von Cyberkriminellen

- Psychologisch fundierte Tipps zur nachhaltigen Minimierung menschlicher Risiken und zur Stärkung Eurer Ihrer Sicherheitskultur

Informationssicherheit –

einfach und pragmatisch zum Ziel

- Wie kann Informationssicherheit digital zum Leben erweckt werden?

- Wie spielen die Themen IT-Security, Risikomanagement, Datenschutz und Business Continuity Management zusammen?

- Was gilt es bei der Umsetzung von Informationssicherheit zu beachten?

10:25 - 10:45

BREAK & MEET THE IT-SECURITY EXPERTS

Your Chance:

Jetzt hast Du die Möglichkeit, andere Teilnehmer und unsere Speaker in Video Meetings direkt zu treffen oder Du besuchst einen der Ausstellungsprofile, wo Du viele spannende Konferenzpartner findest, um mit ihnen zu chatten oder Unterlagen zu downloaden.

oder

10:45 - 11:15

KEYNOTE Carsten Meywirth, Leiter der Abteilung Cybercrime, Bundeskriminalamt

Cyber Threats – Wirtschaft und Gesellschaft im Fokus von Cyberkriminellen

- Einblick in die derzeitige Cybercrime-Lage in Deutschland

- Was sind die beliebtesten Angriffsvektoren der Cyberkriminellen?

- Wie können sich Wirtschaft, Gesellschaft und Polizei gegenseitig im Kampf gegen Cybercrime unterstützen?

Immutable Storage zum Schutz vor Cyber-Attacken – Neue Wunderwaffe oder alter Hut?

- Warum benötigen Backups besonderen Schutz?

- Welche Formen von Immutable Storage gibt es?

- Wo wird Immutability sinnvoll eingesetzt – und wo nicht?

Ransomware-Schaden minimieren:

Erkennen, eindämmen und wiederherstellen

- So schützt Ihr Eure Backups gegen Ransomware

- Ransomware-Auswirkungen automatisiert erkennen und eingrenzen

- Mit einem Frühwarnsystem Unregelmäßigkeiten und Veränderungen im Vorfeld erkennen

12:05 - 12:50

LUNCHBREAK & MEET THE IT-SECURITY EXPERTS

Your Chance:

Jetzt hast Du die Möglichkeit, andere Teilnehmer und unsere Speaker in Video Meetings direkt zu treffen oder Du besuchst einen der Ausstellungsprofile, wo Du viele spannende Konferenzpartner findest, um mit ihnen zu chatten oder Unterlagen zu downloaden.

oder

12:50 - 13:15

KEYNOTE Prof. Dr. Felix Freiling, Leiter Lehrstuhl für IT-Sicherheitsinfrastrukturen,

FAU Friedrich-Alexander-Universität Erlangen-Nürnberg

Wie Cyberkriminelle ihre Spuren verwischen – und wie man sie trotzdem entdeckt!

- Was wir heute über Digitale Spuren, Schadsoftware und Antiforensik wissen – ein Einblick

- Wie gehen Cyberkriminelle vor und welche Techniken wenden sie an, um unentdeckt zu bleiben?

- Was sind die Best Practices, um sie nichtsdestotrotz zu entdecken und was sind die Schwierigkeiten dabei?

Einfache und sichere Zero-Trust Implementierung

- Risikobasierte Authentifizierung als Kernelement in Zero-Trust Umgebungen

- Maximaler Endpoint-Schutz durch den einzigartigen Zero-Trust Application Service

- Threatsync - Hochentwickelte Bedrohungen mit korrelierter Sicherheit stoppen

Reduzierung der IT-Komplexität und Ersparnis von Zeit und Aufwand! So geht Managed-Security heute!

- Nie wieder Datenverlust – Integrierte Cyber Protection-Lösung statt nur Backup

- Nie wieder Komplexität – Eine einzige Lösung mit zentraler Management-Konsole

- Beste Cyber Protection – Keine Chance für Cyber-Bedrohungen dank Anti-Ransomware

Best Practices für ein smartes Cloud Security Management

- Smart, sicher und kostengünstig in der Cloud: Best Practices, Tipps & Tricks

- Absichern gegen Ransomware und Blackouts: von Backup bis Disaster Recovery

- Der »Managed Cloud Security Lifecycle« – Control, Monitor, Response

Fast and Furious-Angriffe:

Minimalinvasive Abwehr mithilfe von KI

- Mit Autonomous Response einen Angriff auf gezielte Person eindämmen

- Wie KI präzise Maßnahmen zur Neutralisierung von Bedrohungen ergreift

- Verwendung von realen Bedrohungsfunden zur Visualisierung der Funktionsweise

14:05 - 14:25

BREAK & MEET THE IT-SECURITY EXPERTS

Your Chance:

Jetzt hast Du die Möglichkeit, andere Teilnehmer und unsere Speaker in Video Meetings direkt zu treffen oder Du besuchst einen der Ausstellungsstände, wo Du viele spannende Konferenzpartner findest, um mit ihnen zu chatten oder Unterlagen zu downloaden.

Hackerangriff und jetzt? Wie Du die richtige Reaktion auf einen Angriff planst!

- Theorie vs. Praxis – Worauf es in der Praxis wirklich ankommt

- Welche Fallstricke im Umgang mit Cyberattacken existieren

- Wie Du einen Incident Response Plan für Dein Unternehmen entwickelst

Große Live-Demo: Wie schlechte Passwortgewohnheiten Euer Unternehmen gefährden und was Ihr dagegen tun könnt!

- Die größten (Passwort-)Gefahren für Eure IT-Sicherheit

- Wie und wie schnell Passwörter geknackt werden können

- Wie Ihr ein Passwort-Management etabliert, das nicht nur Sicherheitslücken schließt, sondern auch alle Mitarbeiter mitnimmt

15:10 - 15:35

KEYNOTE Mark Sobol, Head of Business Line IT-Security, SVA

SIEM – das Ende eines Hypes oder immer noch zeitgemäß?

- SIEM gilt als „die“ Lösung für die Angriffserkennung – Warum? Eine Kurzanalyse

- Ist SIEM noch immer ein zeitgemäßer Ansatz? Welche Alternativen gibt

- EDR, XDR, MDR, NDR und UBA – die neuen Stars der Prävention?

15:35 - 15:45

VERABSCHIEDUNG & VERLOSUNG

Unsere Moderatorinnen sagen »Tschüss, bis zum nächsten Mal«.