Die ISX Tour startet wieder im Juni 2026!

Prepare. Protect. Perform. IT-Sicherheit resilient gestalten.

Die Angriffsfläche von Organisationen und Behörden wächst – und mit ihr die Zahl neuer Bedrohungen!

Während KI technologische und regulatorische Entwicklungen im Eiltempo antreibt, sorgen Cyberangriffe, globale Abhängigkeiten und Sicherheitslücken für wachsenden Handlungsdruck. Gefragt sind flexible Konzepte und praxiserprobte Ansätze für eine ganzheitliche Security!

Die ISX IT-Security Conference 2026 bringt Security-Verantwortliche zusammen, um über die aktuellen Risiken, neue Lösungsideen und Best Practices zu diskutieren.

Be Part of ISX 2026!

Unsere Erfahrung – Seit 25 Jahren vernetzen wir Praktiker, Anbieter sowie Experten aus Wirtschaft und Forschung.

Formatvielfalt

– Ob Trends, Impuls, technische Tiefe oder Hands-on, hier sind Inhalt und Format ideal abgestimmt.

Am Puls der IT – Die Top-Themen jeder ISX Conference, kuratiert mit Security-Insider und Mitgliedern der Community.

Hohe Relevanz – Experten und Tech-Profis teilen konkrete Empfehlungen für eine starke IT-Sicherheitsstrategie.

Aus der Praxis – Anwenderberichte, Learnings und fundiertes Know-how, direkt anwendbar im Daily Business.

Persönlich – Vom Community Management bis zum Networking: Wir schaffen eine offene, einladende Atmosphäre.

Eure Tracks

Hier erklären wir unsere Tracks, damit die Teilnehmer auch verstehen wie wir unsere Veranstaltung aufgezogen haben. Wir wissen das schon alles.. aber die Teilnehmer vielleicht nicht – ein wenig Erklärung kann also nicht schaden. Hier wäre dafür der beste Platz!

Weit hinten, hinter den Wortbergen, fern der Länder Vokalien und Konsonantien leben die Blindtexte. Abgeschieden wohnen Sie in Buchstabhausen an der Küste des Semantik, eines großen Sprachozeans. Ein kleines Bächlein namens Duden fließt durch ihren Ort und versorgt sie mit den nötigen Regelialien.

Es ist ein paradiesmatisches Land, in dem einem gebratene Satzteile in den Mund fliegen. Nicht einmal von der allmächtigen Interpunktion werden die Blindtexte beherrscht – ein geradezu unorthographisches Leben.

KEY-Track

Trends, Best Practices & Strategien

TECH-Track

Technologien, Tools & Tech-Talks

ACTION-Track

Interaktive Thinktanks für den Meinungs- und Erfahrungsaustausch

BONUS-Track

Quiz, Spiele & Networking nach Maß

Speaker Preview

09:00 - 09:35

Keynote

Cybercrime 2026 – Bedrohungen, Erkennung und Schutz

- Wie Angreifer vorgehen – von Ransomware bis CEO-Fraud:

Kein Unternehmen ist zu klein - Moderne Detection-Strategien und Werkzeuge zum Schutz

- Die Rolle von Künstlicher Intelligenz in der IT-Sicherheit

09:35 - 09:55

Elevator Pitches

Manuel Auzinger

digit solutions (FFM, MUC)

Schluss mit Erpressung: Was wäre, wenn Ihr den Ransomware-Key schon hättet?

- 70% aller Attacken erfolgen durch Ransomware

- Ransomware ist ein Stillstands-Risiko

- EDR, XDR, Backup und SIEM genügt nicht mehr

Ludwig Seiffert

NinjaOne

Endpoint Management ohne Tool-Chaos: Wie IT-Teams Geräte zentral verwalten, schützen und supporten

- Warum hybride Arbeit, Remote-Geräte und IoT die Komplexität und Angriffsfläche für IT-Teams erhöhen

- Wie eine zentrale Plattform Endpoint Management, Patch Management, Backup und Remote Support vereint

- Wie Automatisierung IT-Teams entlastet, Kosten senkt und schnelleres Skalieren ermöglicht

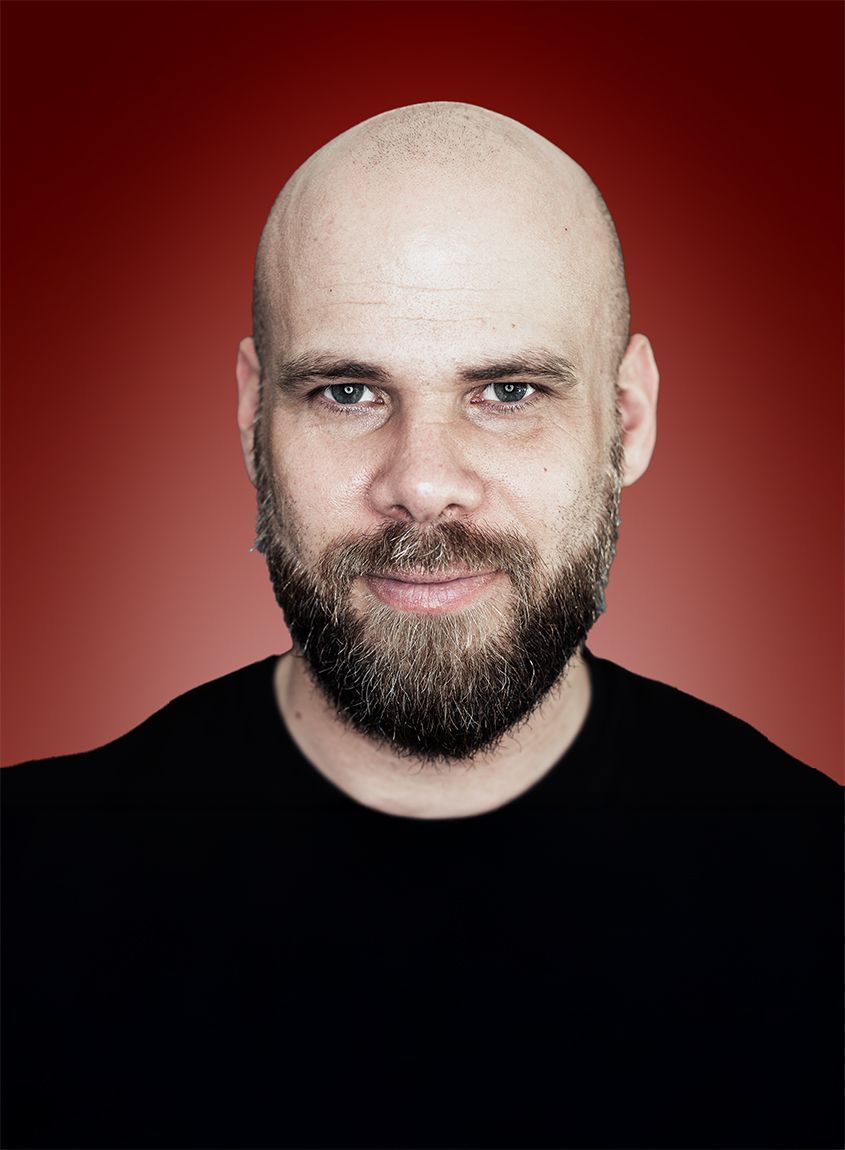

Rüdiger Trost

IT-Sicherheitsexperte

IntraCast – ein speziell auf Unternehmen zugeschnittener Security-Awareness-Podcast

- Persönlich: beinhaltet interne Begriffe, Anekdoten und individuelle IT-Vorgaben

- Überall hörbar: Mitarbeitende hören diese unterhaltsame Awareness-Schulung beim Sport, auf Dienstreise oder auf dem Weg ins Büro

- Barrierefrei: natürlich nur für die abrufbar, die es hören sollen

IONIX (FFM, MUC)

Erkennt die Angriffsflächen und Lieferkettenrisiken aus der Perspektive eines Angreifers

- Angriffsflächen aufdecken — finde exponierte Assets und schliesse Schwachstellen, bevor Angreifer sie nutzen

- Lieferkettenrisiken verstehen – Erkennt Einfallstore über Drittanbieter, Software‑Komponenten und externe Abhängigkeiten

- Proaktiv schützen — setze Prioritäten mit Angreiferblick und sichere zuerst, was am meisten zählt

Dardan Buck

ManageEngine | MicroNova (DUS)

Du kannst nicht schützen, was Du nicht kennst: Entdecke Eure blinden Flecken, bevor es andere tun

- Warum fehlende Transparenz über Geräte, Identitäten & IT-Aktivitäten zur größten Angriffsfläche wird

- Wie Unternehmen Kontrolle über Endpoints, Zugriffe und privilegierte Konten zurückgewinnen

- Warum echte Sicherheit erst durch das Zusammenspiel aller Bereiche entsteht

09:40 - 10:25

Thinktank

Michael Brügge

Leitender Berater, cirosec

(FFM)

Social Engineering als Initial-Access-Vektor

- Welche verschiedenen Varianten gibt es?

- Wie kann ich sie erkennen?

- Wie kann ich verhindern, dass sie erfolgreich sind?

Stefan Strobel

CEO, cirosec (MUC, HH, DUS)

Richtige Vorbereitung und Reaktion auf einen IT-Sicherheitsvorfall durch Malware & Ransomware

- Wie bereitet man sich auf einen Incident vor?

- Welche Maßnahmen müssen ergriffen werden?

- Was ist die richtige Reaktion bei Ransomware?

10:25 - 11:00

Break

BUSINESS BREAK

Coffee & Snacks, Networking und Guided Tour um 10:45 Uhr (Start am Check-In)

11:30 - 12:15

Thinktank

Thomas Hemker

Director Cyber Defense, DCSO (FFM, HH, DUS)

Dr. Kerstin Zettl-Schabath

Senior Cyber Threat Intelligence Analystin, DCSO (MUC)

Wie kann man geopolitische Informationen zur Bedrohungslage für die eigene Organisation nutzen?

11:30 - 11:45

ISX Session

Zero Trust Segmentierung: Wie du Angriffe eindämmst und den Geschäftsbetrieb auch bei Vorfällen sicherst

11:30 - 11:45

ISX Session

Nikolas Schran

(FFM, MUC)

Jonas Lebert

(HH, DUS)

G DATA CyberDefense AG

Digitale Souveränität in der IT-Sicherheit ist möglich. Wenn man will.

11:50 - 12:05

ISX Session

Holger Hartwig

Key Account Manager

A1 Digital (FFM, MUC, HH)

Ganzheitliche Security: Warum vollständiger Cyber‑Schutz eine Illusion ist – und was helfen kann

Torsten Jüngling

Kyndryl Deutschland

(DUS)

Wie können Organisationen effektiv auf Cyberangriffe reagieren und nachhaltige Resilienz aufbauen?

11:50 - 12:05

ISX Session

Stefan Roth

Fsas Technologies

Marc-Philipp Kost

Cohesity

Cyber Resilience für OnPrem und Cloud anhand eines Kundenbeispiels aus der Finanzindustrie

FFM, HH

12:10 - 12:25

ISX Session

Martin Tran (FFM)

Richard Unger (MUC)

Mehmet Tokmak

(HH & DUS)

Cyberresilienz für M365, Entra, Salesforce & Jira: Warum deutsche Unternehmen ihre SaaS-Daten neu denken müssen

12:10 - 12:25

ISX Session

Sunny Begala (FFM)

Patrick Greinwald (MUC)

Haseeb Ahmad(HH)

Malte Reidenbach (DUS)

CrowdStrike

Global Threat Report 2026: Was Ihr jetzt wissen müsst

11:00 - 12:30

Workshop

Falko Weiß

Senior Principal Consultant, Leiter Incident Response, IS4IT GmbH

Entscheidungsworkshop: Incident Response Ransomware

Es ist Samstagmorgen um 03:00 Uhr. Sie wachen auf. Ihr Telefon klingelt sturm. »Das Unternehmen wurde verschlüsselt.«. Wie reagieren Sie?

Eine Table-Top Übung der darauffolgenden Reaktion auf einen Ransomwareangriff ist in der Praxis zumeist tagesfüllend. In diesem eng gepackten Entscheidungs-Workshop komprimieren wir den Inhalt auf 90 Minuten, erarbeiten die wichtigsten Maßnahmen und besprechen notwendige Schritte.

Auf Basis von Echt-Fällen aus den Incident-Response-Einsätzen des BSI-akkreditierten CSIRT Teams werden Best-Practice Vorgehensweisen am dargestellten Beispielunternehmen trainiert und besprochen.

Zusätzlich zum Workshop erhalten die Teilnehmenden unterstützendes Material, um das Gelernte in den Unternehmensalltag zu transferieren.

Ablauf

- Einleitung, Ransomware-Einordnung, Vorstellung des Unternehmensszenarios

- Workshop, Phase 1

- Alarmierung und Sofortmaßnahmen

Einspieler aus echtem Fall. Aktive Erarbeitung der ersten Entscheidungen - Besprechung und Einordnung

Abgleich der Ergebnisse, Einordnung empfohlener Vorgehensweisen - Informationsvortrag, Phase 2

- Krisenaufbau und Lageklärung

Vortragsbasierte Darstellung und Einordnung - Workshop, Phase 3

- Erstellung Notbetrieb

Aktive Erarbeitung der Notbetriebsentscheidungen - Besprechung und Einordnung

Abgleich der Ergebnisse, Einordnung empfohlener Vorgehensweisen - Informationsvortrag, Phase 4

- Wiederaufbau und Folgeschritte

Vortrag und Diskussion

Du bist bereits überzeugt?

Dann sichere Dir am besten gleich ein Ticket!

12:25 - 13:25

Break

LUNCH BREAK

mit Networking & Guided Tour um 13:00 Uhr (Start am Check-In)

13:25 - 13:55

Keynote

Zukunftsherausforderung Digitalsouveränität: Europas strategische Handlungsfähigkeit in der vernetzten Welt

- Monopolisierung der Wertschöpfungskette als Achillesferse

- Das europäische Gegenmodell: Digitale Souveränität durch Vielfalt

- Durch smarte Beschaffung zu digitaler Ebenbürtigkeit und Resilienz

Zukunftsherausforderung Digitalsouveränität: Europas strategische Handlungsfähigkeit in der vernetzten Welt

- Cloudifizierung als Achillesferse der Digitalsouveränität

- Technologie vom Datenschutz- zum Verfügbarkeitsproblem

- Durch gezieltes De-Risiking zu mehr digitaler Souveränität

Souverän oder ausgeliefert? Cyberrisiken und geopolitische Abhängigkeiten im Realitätscheck

- Cyber-Risiken aufgrund von Abhängigkeiten

- Cyber-Risiko-Management für Transparenz von Abhängigkeiten

- Best Practices: Cybersicherheit und digitale Souveränität

14:25 - 15:10

Thinktank

Dr. Jens Eckhardt

Fachanwalt für IT-Recht, pitc legal

AI Governance – Der Einsatz von KI im Unternehmen: An was Ihr denken solltet!

14:25 - 14:40

ISX Session

Maximilian Brockhaus

Senior Account Executive, Eye Security

(MUC)

Laura Wünsche

MSP Partner Manager,

Eye Security

(HH)

Cyber Protection that goes beyond: Wie man Cyberrisiken frühzeitig erkennt und damit effektiv auf Angriffe reagieren kann

14:25 - 14:40

ISX Session

Klaus Hüttmann

Enterprise Account Executive, Kitworks

(FFM)

Alissa Ries

Enterprise Account Executive, Kiteworks

(MUC)

Zero Trust für Datenflüsse und AI Governance

14:45 - 15:00

ISX Session

DriveLock

(MUC, DUS)

End‑to‑End‑Security in der Praxis: Daten & Systeme über ihren gesamten Lebenszyklus schützen

14:45 - 15:00

ISX Session

Philipp Sauerwein

PreSales Engineer, Stormshield (FFM, MUC)

Digitale Souveränität in der Cybersicherheit

15:05 - 15:20

ISX Session

André Heller, Head of Field Engineering &

Julia Kornprobst, Business Development Lead

Mondoo

Automatisierte Angreifer. Manuelle Verteidiger. Vulnerability Management in der Ära der Maschinengeschwindigkeit

13:55 - 15:25

Workshop

Falko Weiß

Senior Principal Consultant, Leiter Incident Response, IS4IT GmbH

Entscheidungsworkshop: Incident Response Ransomware

Es ist Samstagmorgen um 03:00 Uhr. Sie wachen auf. Ihr Telefon klingelt sturm. »Das Unternehmen wurde verschlüsselt.«. Wie reagieren Sie?

Eine Table-Top Übung der darauffolgenden Reaktion auf einen Ransomwareangriff ist in der Praxis zumeist tagesfüllend. In diesem eng gepackten Entscheidungs-Workshop komprimieren wir den Inhalt auf 90 Minuten, erarbeiten die wichtigsten Maßnahmen und besprechen notwendige Schritte.

Auf Basis von Echt-Fällen aus den Incident-Response-Einsätzen des BSI-akkreditierten CSIRT Teams werden Best-Practice Vorgehensweisen am dargestellten Beispielunternehmen trainiert und besprochen.

Zusätzlich zum Workshop erhalten die Teilnehmenden unterstützendes Material, um das Gelernte in den Unternehmensalltag zu transferieren.

15:20 - 15:50

Break

BUSINESS BREAK

Coffee, Snacks & Networking

The Agenda is coming together!

Unser Team arbeitet aktuell auf Hochtouren daran, die Agenda zu finalisieren.

Bis es soweit ist, wirf gerne einen Blick in die Agenda unserer

ISX IT-Security Conference 2025 im Sommer.

Du hast Fragen oder Anregungen? Dann melde Dich gerne bei mir!

Svenja Mohn, Projekt Manager ISX

Neugierig geworden?

Dann sichere Dir am besten gleich ein Ticket!

Eine Veranstaltung

Vier Orte

Frankfurt

03. Juni

Scandic Hafenpark

Eytelweinstraße 1

60314 Frankfurt am Main

München

09. Juni

DIE MACHEREI München

Weihenstephaner Str. 12 81673 München

Hamburg

16. Juni

Hotel Grand Elysée

Rothenbaumchaussee 10

20148 Hamburg

Düsseldorf

23. Juni

Design Offices Düsseldorf Fürst & Friedrich

Fürstenwall 172

40217 Düsseldorf

Was unsere Konferenzteilnehmer sagen

Die ISX war aus meiner Sicht ein großer Erfolg: professionell organisiert und perfekt umgesetzt durch das Team der Vogel IT-Akademie. Super Locations, hochklassige Speaker, großes und sehr interessiertes Publikum. An allen vier Terminen habe ich sehr interessante Gespräche geführt, wirklich gute Kontakte geknüpft und viel wertvolles Feedback zu meinem Vortrag bekommen!

Janka Kreißl, Partnerin, Dunkelblau

Die Veranstaltung war absolut klasse für jemanden wie mich, der von den vielen Erfahrungen und Produkten aus dem Cybersecurity Bereich lebt. Ohne Veranstaltung wie die von Euch, wäre ich schnell an einem Punkt, wo ich den Anschluss verlieren würde.

Mein Resümee zur ISX IT-Security Conference ist durchweg positiv. Ich konnte mein Fachwissen erheblich vertiefen, was vor allem den vielen kurzweiligen Vorträgen und den intensiven Fachgesprächen zu verdanken ist. Die Vielfalt der Themen und die Qualität der Referenten haben dazu beigetragen, dass ich mit neuen Erkenntnissen und Impulsen aus dem Event gegangen bin.

Marc Paas, Cyber-Referent, ERGO Cyber-Versicherung

Unsere Veranstaltungspartner der ISX Tour 2026

Du möchtest auch Partner werden?

Regular Ticketphase endet in:

Die Early Bird Phase ist beendet!

Informationen zur Anmeldung

Zielgruppe

Wenn Du in einem Unternehmen, einer Behörde oder bei einem IT-Partner für die IT-Sicherheit (mit)verantwortlich bist, dann bist Du bei der ISX IT-Security Digital Conference genau richtig.

Fair Play

Wenn Du bei einem IT-Hersteller oder -Distributor arbeitest, kannst Du aus Gründen der Fairness, inhaltlichen Ausrichtung und Ausgewogenheit der Zielgruppe leider nicht als Teilnehmer partizipieren. Prüfe gerne, ob ein Sponsoring-Partnership für Dich Sinn macht oder melde Dich direkt bei Marlene Stelmach.

What's in for me?

Die Veranstaltungsqualität liegt uns am Herzen! Deshalb nutzen wir eine ausgezeichnete virtuelle Plattform mit vielen interaktiven Möglichkeiten. Hier findest Du einen Überblick über die Features und die verschiedenen Bereiche.

Free Ticket-Phase endet in:

Du benötigst die Zustimmung Deiner Führungskraft?

Unser vorformuliertes Anschreiben hilft Dir dabei, Deine Teilnahme an unserer Konferenz stichhaltig zu begründen.